Microsoft ha annunciato una profonda evoluzione per Windows 11, confermando ufficialmente l’introduzione di nuove funzionalità basate su agenti AI autonomi.

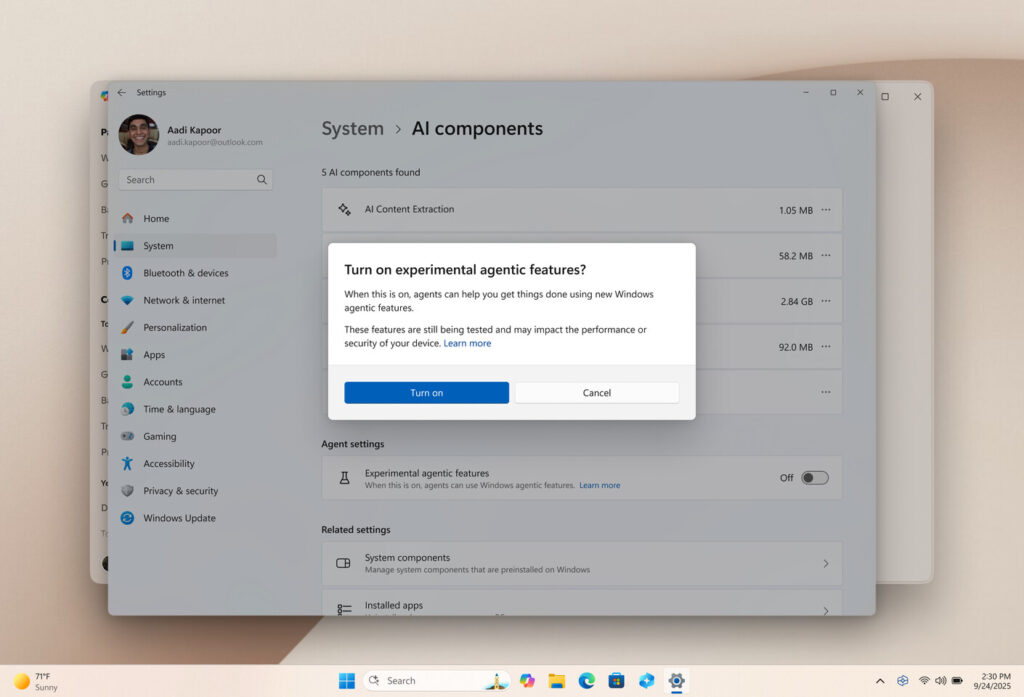

Con il rilascio della Build 26220.7262, gli utenti trovano un nuovo interruttore per le “Experimental agentic features” nel percorso Impostazioni > Sistema > Componenti AI.

La funzione è disattivata di default e richiede un’attivazione manuale, accompagnata da un avviso che segnala la natura sperimentale delle capacità agentiche e i potenziali effetti sul sistema.

Limiti funzionali e rischio “allucinazioni”

Microsoft ha chiarito che gli attuali modelli AI presentano ancora limitazioni comportamentali e possono, in determinate condizioni, generare output imprevisti o errati. Questo aspetto non è solo un problema di affidabilità, ma anche un possibile vettore di attacco in scenari con agent autonomi operativi sul sistema.

Nuove superfici di attacco e prompt injection

Il vero nodo critico riguarda la sicurezza. Stanno già emergendo nuove tecniche di attacco specifiche per agent autonomi, tra cui spicca la cross-prompt injection.

In questo scenario, istruzioni dannose vengono nascoste all’interno di documenti, interfacce o contenuti apparentemente innocui, inducendo l’agente a eseguire operazioni non autorizzate: installazione di malware, esfiltrazione di dati sensibili o furto di informazioni di pagamento.

Agentic Workspace e persistenza degli agent

Microsoft afferma che gli agent operano all’interno di un “Agentic Workspace”, dove ciascun agente dispone di un account separato, con ambito limitato e tracciabilità completa delle azioni.

Il funzionamento viene paragonato a Windows Sandbox, ma con una differenza sostanziale: gli agent sono persistenti e possono continuare a operare sui file anche tra sessioni diverse.

Per impostazione predefinita, un agente può ottenere accesso in lettura e scrittura a cartelle comuni come Download, Desktop, Documenti, Immagini, Musica e Video, ampliando sensibilmente la superficie d’attacco.

Protezioni ancora insufficienti

Nonostante l’uso di account separati e set di azioni limitati, le protezioni attuali non sono ancora considerate sufficienti. Microsoft dovrà implementare:

Permessi più granulari per cartella e file;

Difese avanzate contro la prompt injection;

Controlli più stringenti sulle azioni persistenti degli agent.

Fino a quando queste misure non saranno pienamente operative, l’attivazione delle funzioni agentiche resta consigliata solo a tester e sviluppatori, soprattutto in ambienti contenenti dati sensibili.

Scenario futuro

L’integrazione degli agent AI in Windows 11 segna un passaggio strategico verso l’automazione avanzata del sistema operativo, ma introduce anche nuove categorie di vulnerabilità.

La sfida principale per Microsoft sarà garantire che l’evoluzione funzionale proceda di pari passo con architetture di sicurezza adeguate a un contesto dominato da agent autonomi persistenti.

HW Legend Staff