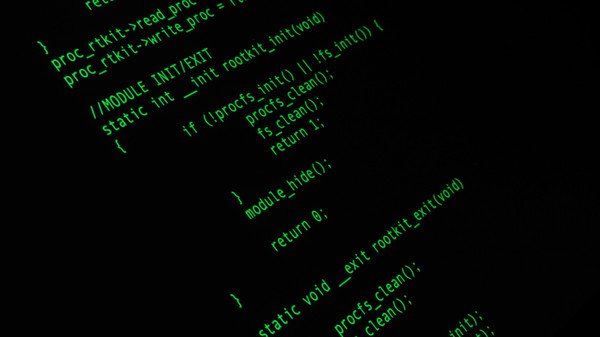

Durante la giornata di oggi, andremo a scoprire nella guida che segue, cosa sono, a cosa servono, come funzionano e come proteggersi dai rootkit. In poche parole, ci troviamo di fronte a dei veri e propri programmi maligni creati con il solo scopo di permettere ai malintenzionati di ottenere il controllo sul tuo sistema operativo. Il termine Rootkit è formato da due parole: Root indica l’account Amministratore in sistemi operativi Linux e Unix, e Kit è il termine usato per indicare un insieme di programmi. Non ci resta pertanto che auguravi una piacevole lettura del nostro articolo.

Durante la giornata di oggi, andremo a scoprire nella guida che segue, cosa sono, a cosa servono, come funzionano e come proteggersi dai rootkit. In poche parole, ci troviamo di fronte a dei veri e propri programmi maligni creati con il solo scopo di permettere ai malintenzionati di ottenere il controllo sul tuo sistema operativo. Il termine Rootkit è formato da due parole: Root indica l’account Amministratore in sistemi operativi Linux e Unix, e Kit è il termine usato per indicare un insieme di programmi. Non ci resta pertanto che auguravi una piacevole lettura del nostro articolo.

Cosa sono, a cosa servono, come funzionano e come proteggersi dai rootkit – Guida a cura di HW Legend

[GUIDA] – Scopriamo cosa sono, a cosa servono, come funzionano e come potersi proteggersi in modo efficacie dai rootkit!

Il termine Rookit indica un programma o un insieme di programmi, realizzato con lo scopo principale di controllare il sistema operativo di un computer senza che sia necessario avere l’autorizzazione da parte dell’utente amministratore. Questo non significa che un Rootkit sia per forza maligno.

Esistono infatti particolari RootKit denominati legittimi, che servono ad alcuni programmi per funzionare in maniera corretta nel sistema operativo. Tra questi per sempio possiamo citare Daemon Tools, Alcohol 120% o User Profile Hive Cleanup Service, che fanno uso di rootkits legittimi per funzionare.

La stragrande maggioranza dei RootKit in circolazione oggi sono però considerati malware: ossia, sono pertanto dei programmi maligni usati per scopi illegittimi. Ti basti pensare che alcuni rootkit come ad esempio Greek, Zeus, Stuxnet e Flame hanno infettato negli scorsi anni centinaia di milioni di PC. Per questo motivo, il termine Rootkit ha assunto immediatamente una connotazione negativa e viene associato sempre a malware.

A cosa servono i Rootkit maligni

I Rootkits non legittimi, considerati maligni, hanno pertanto essenzialmente due funzioni primarie, la prima è quella di permettere ad un malintenzionato di entrare nel computer, senza che tu te ne accorga, e lanciare applicazioni specifiche. Questo è uno degli scopi più comuni dei rootkits.

La seconda funzione è quella di registrare specifiche attività nel computer. Il rootkit permette a qualcuno di controllare il tuo computer a tua insaputa, e di spiare l’uso che ne fai. Chi accede al computer tramite rootkit può eseguire files, monitorare le attività accedendo ai file di log e modificare svariate impostazioni del sistema.

Come infettarsi con i Rootkit

I Rootkit possono entrare nel tuo computer in parecchi modi. Basta ad esempio cliccare sul link sbagliato mentre navighi in Internet, scaricare un programma che contiene il rootkit ed eseguire il programma stesso che questo si adrà ad installare sul PC a tua insaputa. È possibile inoltre prendere un rootkit semplicemente scaricando da internet alcuni documenti specifici, come ad esempio PDF che contengono programmi nascosti, ed aprendoli una volta scaricati.

A volte basta anche solamente cliccare su links di email sospette. In genere, una volta entrati ed installati all’interno del sistema, i rootkit si camuffano e nascondono molto bene. Essi infatti sono in rado di modificare le impostazioni del sistema per ingannare i tuoi programmi di difesa come gli antivirus e antimalware, al fine di non essere individuati.

Come metterci al sicuro dai Rootkit

Come dice il detto…prevenire è sempre meglio che curare! Come fare la prevenzione? I sintomi della presenza di rootkit risulta estremamente difficili da notare, per cui potremmo avere un rootkit nel computer e non accorgerne. A volte si riesce a percepire un calo nella velocità di Internet dovuto ad un aumento del traffico da e verso il tuo computer e all’uso della banda disponibile da parte del rootkit, ma è un sintomo estremamente vago che potrebbe derivare da altri motivi.

Anche se le estensioni dei file che i Rootkit generalmente infettano sono conosciute (.dat, .exe, _nav.dat, _navps.dat, .sys etc) a meno che non si è esperti di Windows, sarà praticamente impossibile capire dai file di sistema se c’è qualcosa di sospetto. Cosa fare allora? Il consiglio è quello di effettuare controlli periodici con specifici programmi antirootkit. Ci sentiamo di suggerirvi i seguenti programmi antirootkit gratuiti:

- Malwarebytes AntiRootkit;

- Kaspersky TDSSKiller;

- GMER;

- RootRepeal;

- Avast Anti-Rootkit;

- Sophos Anti-Rootkit;

- Bitdefender Rootkit Remover.

Non dimenticare pertanto di utilizzare uno di questi programma antirootkit, tutti decisamente validi, con estrema regolarità. Se avete ulteriori domande, non esitate nel farle, sul nostro forum. Uno staff di persone competenti è sempre disponibile per aiutarvi e guidarvi al meglio.

Staff HW Legend – New Hardware Genaration.